En el momento actual vivimos inmersos en un inmenso mundo digital, donde cada archivo que creamos y compartimos está repleto de información más allá de la que vemos a simple vista. Estos datos, que permanecen ocultos, se conocen como metadatos y desempeñan un papel de suma importancia tanto para el análisis forense digital como para el estudio de un perito informático, proporcionando información valiosísima que puede ser crucial en la resolución de una investigación.

¿Qué son los metadatos y como nos afectan en nuestro análisis forense?

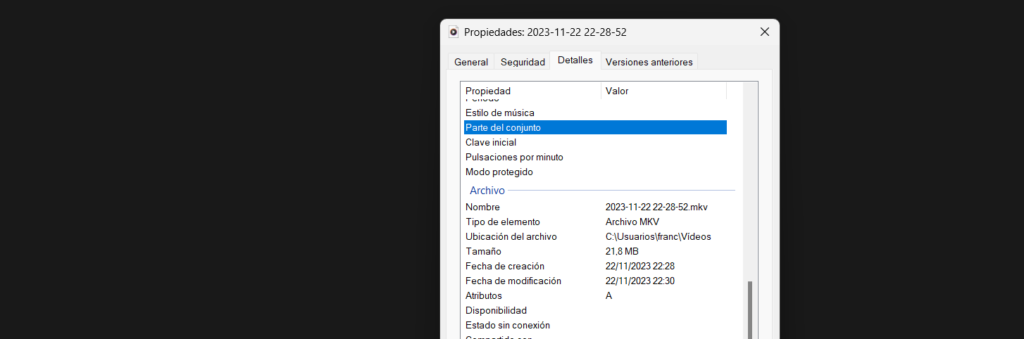

Los metadatos son información adicional que se encuentra incrustada en lo archivos digitales y que describen sus características y propiedades. Éstos pueden incluir detalles tales como la fecha y hora de creación, la ubicación geográfica, el autor, las revisiones y modificaciones realizadas, y mucho más. Y aunque invisible a simple vista, los metadatos pueden ser extraídos y analizados utilizando herramientas especializadas, mostrando una información de vital importancia para los investigadores forenses y peritos informáticos.

Una de las áreas donde los metadatos son especialmente útiles es en la autenticación y verificación de la integridad de los archivos. En casos de disputas legales, como la falsificación de documentos o la manipulación de evidencia digital, los metadatos pueden ser cruciales para determinar la autenticidad y origen de un archivo. Al examinar los metadatos de un documento, los expertos forenses y los peritos informáticos pueden identificar cualquier alteración o manipulación, proporcionando pruebas sólidas que pueden ser presentadas ante un tribunal.

Casos reales donde los metadatos han sido claves en una investigación:

Algunos casos relevantes en los que el análisis forense de los metadatos ha sido clave en algunas de las investigaciones más sonadas de los últimos tiempos son:

Caso de Paul Manafort y los Metadatos de los Documentos de Microsoft Word: Durante la investigación del fiscal especial Robert Mueller sobre la interferencia rusa en las elecciones presidenciales de EE. UU. de 2016, los metadatos de los documentos de Microsoft Word jugaron un papel clave. Los documentos presentados como evidencia por los fiscales mostraron que Paul Manafort, exjefe de campaña de Donald Trump, había modificado los documentos después de que fueran emitidas citaciones judiciales. Los metadatos revelaron la modificación de los documentos y proporcionaron la evidencia de que Manafort intentaba influir en el testimonio de los testigos.

Caso de Edward Snowden y los Metadatos de la NSA: Edward Snowden, un excontratista de la Agencia de Seguridad Nacional (NSA), filtró una gran cantidad de documentos clasificados en 2013, revelando programas de vigilancia masiva llevados a cabo por la NSA. Entre los datos filtrados estaban los metadatos de las comunicaciones de teléfonos celulares y correos electrónicos, que proporcionaron pruebas de la extensión de la vigilancia realizada por la agencia.

Caso de la Fotografía de John McAfee: El fundador de McAfee, John McAfee, fue acusado de asesinato en Belice en 2012. Durante la investigación, se publicó una fotografía en la que McAfee aparecía con un reportero de Vice Magazine. Los metadatos incrustados en la imagen revelaron la ubicación exacta donde fue tomada la foto, proporcionando así a McAfee una coartada sólida y ayudando a desacreditar algunas de las afirmaciones en su contra.

Caso del Ataque a Charlie Hebdo: Tras el ataque terrorista contra la revista Charlie Hebdo en París en 2015, los investigadores utilizaron los metadatos de los videos grabados por los atacantes y así rastrear su ubicación y movimientos antes y después del ataque. Esto ayudó a reconstruir la secuencia de sucesos y seguir la pista de los asesinos.

Pero, ¿por qué debemos tener cuidado con la veracidad de los metadatos?

A pesar del aparente beneficio que aportan los metadatos en el análisis forense y para un perito informático, los metadatos presentan el problema de que pueden ser manipulados y alterados lo que pondría en riesgo su autenticidad y veracidad, a parte de suponer un grave riesgo para la privacidad y la seguridad.

Privacidad y Seguridad: Los metadatos pueden contener información sensible que podría comprometer la privacidad de las personas si se divulga de manera inadvertida. Por ejemplo, la ubicación geográfica almacenada en los metadatos de una fotografía podría revelar la dirección de una persona sin su consentimiento. Además, los metadatos podrían ser aprovechados por ciberdelincuentes para llevar a cabo ataques dirigidos o robar información confidencial.

Manipulación y Falsificación: Los metadatos son susceptibles a la manipulación y falsificación, lo que plantea desafíos en términos de autenticidad y veracidad de la información. Los delincuentes podrían modificar los metadatos de un archivo para ocultar su origen o manipular la evidencia digital en casos legales.

¿Qué herramientas forenses hay para el tratamiento de metadatos?

En el campo de la informática forense, existen varias herramientas especializadas diseñadas específicamente para analizar metadatos con el fin de recopilar pruebas y evidencias para investigaciones legales. Algunas de las herramientas más comunes utilizadas en informática forense y por los peritos informáticos:

Autopsy: Es una plataforma forense de código abierto que incluye capacidades para analizar metadatos de archivos, así como para realizar investigaciones forenses en sistemas informáticos. Autopsy proporciona una interfaz gráfica de usuario (GUI)admitiendo una amplia variedad de tipos de archivos.

Forensic Toolkit (FTK): Desarrollado por AccessData, FTK es una suite forense integral que incluye herramientas para la adquisición, análisis y presentación de evidencia digital. Permite examinar metadatos de archivos y realizar búsquedas avanzadas en sistemas de archivos y dispositivos de almacenamiento.

Encase Forensic: Es una herramienta forense líder en la industria utilizada por investigadores y profesionales de ciberseguridad para adquirir y analizar evidencias digitales. Encase forensic ofrece funcionalidades para examinar metadatos de archivos, así como para recuperar datos de sistemas de archivos y dispositivos de almacenamiento.

X-Ways Forensics: Esta herramienta forense avanzada ofrece capacidades para el análisis de metadatos, así como para la recuperación y análisis de datos. X-Ways Forensics es conocida por su velocidad y eficiencia en el procesamiento de grandes volúmenes de datos.

ProDiscover Forensic: Es una herramienta forense de alto rendimiento que permite adquirir, analizar y presentar evidencia digital de manera efectiva. Entre otras ProDiscover Forensic, ofrece funciones para examinar metadatos de archivos.

Bulk Extractor: A pesar de no ser una herramienta específica para el análisis de metadatos, Bulk Extractor es una herramienta forense popular para extraer información relevante de grandes volúmenes de datos, incluidos los metadatos incrustados en archivos digitales.

Foca: Desarrollada por ElevenPaths, Foca es una herramienta capaz de extraer metadatos de diferentes tipos de archivos, como documentos de Microsoft Office, archivos PDF, imágenes y archivos de correo electrónico, entre otros. Utiliza esta información para identificar posibles vulnerabilidades de seguridad así como la divulgación inadvertida de datos sensibles o información confidencial.

Conclusiones a tener en cuenta:

Para finalizar solo indicar que los metadatos son una herramienta de gran valor en el análisis forense digital así como en las investigaciones que estuviera llevando a cabo un perito informático, pues nos dan visibilidad hacia los datos ocultos en los archivos digitales. Desde la autenticación de documentos hasta la reconstrucción de eventos y la gestión de incidentes, los metadatos juegan un papel crucial en la resolución de delitos y disputas legales. No obstante su uso debe ser cuidadosamente gestionado para garantizar la protección de la privacidad y la seguridad de los datos.

Con el avance continuo de la tecnología y las herramientas forenses, los metadatos seguirán siendo una herramienta esencial en la búsqueda de la verdad en la era digital, eso si, siendo siempre cuidadosos a la hora de su análisis, pues un sujeto mal intencionado podría alterar estos metadatos haciendo que la investigación nos llevara a conclusiones equivocadas si no fuéramos cuidadosos en su análisis.